Como implementar Gestão de vulnerabilidades na empresa? Veja os passos que você precisa saber para implementar uma gestão de vulnerabilidades.

Como implementar Gestão de vulnerabilidades na empresa? Veja os passos que você precisa saber para implementar uma gestão de vulnerabilidades.

Flávio Vinícius, colaborador do blog Minuto da Segurança de hoje, diz que trabalhei três vezes atuando nessa área de gestão de vulnerabilidades e pode dizer que é um complexo o processo quando a equipe não é boa. Assim ele nos autorizou a compartilhar este artigo com o intuito de ajudar a quem quer dar um primeiro ponta-pé em gestão de Vulnerabilidade.

Flávio recomenda que você leia meu outro artigo sobre o que é Gestão de Vulnerabilidades e qual a importância dela disponível em se linkedin.

Primeiro de tudo, o autor recomenda que você forme uma boa equipe para essa função, se o orçamento estiver baixo, no mínimo duas pessoas. A formação dessa equipe vai ser crucial para essa implementação, pois é um trabalho bem complexo para uma pessoa só administrar sozinha.

Após selecionar essa equipe de no máximo 5 a 6 pessoas, o autor se propõe a demonstrar a importância de executar a gestão de vulnerabilidade. Segundo Flávio, o sucesso da empresa depende do processo de operações dessa gestão também, a administração preventiva maximiza a segurança em cloud, elimina os riscos e gera relatórios para que os gerentes estejam cientes das condições reais do negócio.

Os principais motivos para fazer esse gerenciamento do sistema utilizado dentro da empresa.

- Ter controle de segurança

Serão implantados vários mecanismos para proteger todas as áreas da empresa. A necessidade de manter as aplicações atualizadas para garantir a proteção das informações confidenciais. Com o controle de segurança se torna fundamental para lidar com malwares, vírus, spams, ransomware e etc.

- Economia de tempo

Obter economia de tempo também significa desperdícios de recursos financeiros. A equipe de TI poderá corrigir somente os itens que contêm falhas, em vez de conferir os relatórios tópico por tópico. Esses profissionais compreendem o impacto das brechas na segurança e conseguirão mitigar os gargalos com maior agilidade.

- Mapeamento dos riscos

Realizar diariamente o mapeamento das possíveis ameaças vai preparar a equipe para agir antes que elas se concretizem. Os ataques virtuais devem ser evitados, e isso somente é possível com um gerenciamento de preventivo efetivo.

- Competitividade

Quanto mais garantia de segurança para o público-alvo, fornecedores e parceiros ganham competitividade no mercado, atraem e fidelizam os clientes com mais facilidade. Os dados dos consumidores precisam ser protegidos para evitar o recebimento de multas e a aplicação de outras penalidades, como por exemplo, a Lei Geral de Proteção de Dados (LGPD).

- Redução de custos

Uma coisa que qualquer empresa adora é a redução de gastos, isso é o que a gestão de vulnerabilidades trás como consequência, tendo em vista que a prevenção sempre custa menos do que a correção das falhas. Oferece mais segurança ao sistema, protege os dados confidenciais e impede a responsabilização judicial em fraudes, golpes e ataques cibernéticos, realizados por pessoas mal-intencionadas.

- Permanência dos clientes

Se o cliente final reconhece que a empresa está preocupada com a segurança dele, isso assegura a permanência dos clientes. As falhas abalam a imagem do negócio e destroem a sua credibilidade e a confiança das suas parcerias. Afinal, você não compraria um produto deixando os seus dados em um site duvidoso. Tudo gera em torno da ação, imagem e a preocupação que você passa para seu cliente.

- Relatórios

Sempre produza relatórios constante e periodicamente para monitorar os perigos que poderão atingir as aplicações em cloud. Esses documentos servem para dar direcionamento à equipe de TI e apontar aos seus integrantes quais deverão ser os próximos passos. Eles conseguirão criar e aplicar estratégias eficientes para solucionar as falhas na segurança com bastante agilidade.

- Corrigir falhas de segurança

Essa com toda certeza, é a parte que mais deixa alguns programadores irritados ou de cabeça cheia quando o assunto é corrigir falhas. Por isso, eu falei no início da importância das equipes, o profissional que ficar responsável por corrigir essas falhas, tem que estar bem atento e atualizado. A questão de gerenciamento de patches na máquina dos colaboradores, atualização de servidores entra também nessa lista de tarefas, por isso é preciso ter cuidado na hora da aplicação e correção dos patches. Os responsáveis por otimizar as aplicações em cloud ou em outros ambientes, utilizarão as ferramentas adequadas para ter maior eficiência e eficácia. Uma equipe de colaboradores que realiza o gerenciamento preventivo eliminará todos os perigos da empresa.

- Análise de Métricas

Preste atenção nas métricas de gestão de vulnerabilidades, indicadores de mitigação, linha de base (baseline) e tempo de detecção. Esses fatores são primordiais para o monitoramento das estratégias e a aplicação de inovações que se mostrem mais efetivas. Identifique quais são as métricas mais eficazes para a sua empresa e utilize-as para guiar o time de segurança.

Quais problemas serão eliminados depois de implementação?

É difícil ter uma resposta precisa para essa pergunta, pois existem diversos fatores que causam a vulnerabilidade e facilitam a realização de ataques criminosos ou outros problemas causados pela falta de segurança. Flávio cita alguns exemplos de problemas eliminados pela gestão de vulnerabilidade abaixo.

- Malwares, Ransomwares, vírus e Spams

Cibercriminosos adotam muito o envio de e-mails como spams, vírus ou malwares, na qual tem o objetivo de atingir a empresa de diversas formas. Por exemplo, links maliciosos através de e-mails fazem com que os usuários fiquem vulneráveis a diferentes tipos de riscos cibernéticos. Ser direcionado para um site falso pode ser causado por um spam que contém um malware dentro daquele site falso, forçando o navegador a baixar e executar determinado arquivo. Inclusive, é essencial ter uma política de segurança bem definida, com instruções aos usuários para não abrir e-mails de fontes duvidosas. Nessa parte entra o Firewall, plataforma de monitoramento e identificação de malware, que ajuda a bloquear a entrada desse tipo de mensagem.

- Senhas fracas

Flávio menciona que já escreveu um artigo sobre senhas fracas, é bom você dar uma olhada… A utilização de senhas fracas é prejudicial demais para a empresa e ficar um longo período sem utilizá-las pode causar mais dor de cabeça. A senha fraca abre um leque de possibilidades para outros ataques.

- Contas suspensas ou inativas

Em relação a contas inativas apresentam outro problema que pode ser considerado a porta de entrada para ataques cibernéticos. Muitas vezes, essas contas pertenciam a colaboradores que foram desligados da empresa e estão sem utilização há determinado período, por exemplo um colaborador que saiu de férias. O ideal seria adotar um procedimento de remoção de contas, caso o colaborador tenha sido desligado da empresa, mas se o funcionário(a) ter saído de férias, é bom fazer uma suspensão temporária de acessos até que essa pessoa volte a trabalhar novamente.

Como realizar uma boa gestão de vulnerabilidades?

A gestão de vulnerabilidade é uma atividade constante, pois só assim ela poderá detectar novos riscos e monitorar a situação atual do ambiente. É preciso contar com as ferramentas apropriadas para monitorar os diferentes recursos de TI utilizados pela empresa, identificar os pontos críticos e realizar as correções necessárias.

Métricas bem definidas para correção:

- Críticas – 30 dias

- Altas – 30 dias

- Médicas – 60 dias

- Baixas – 90 dias

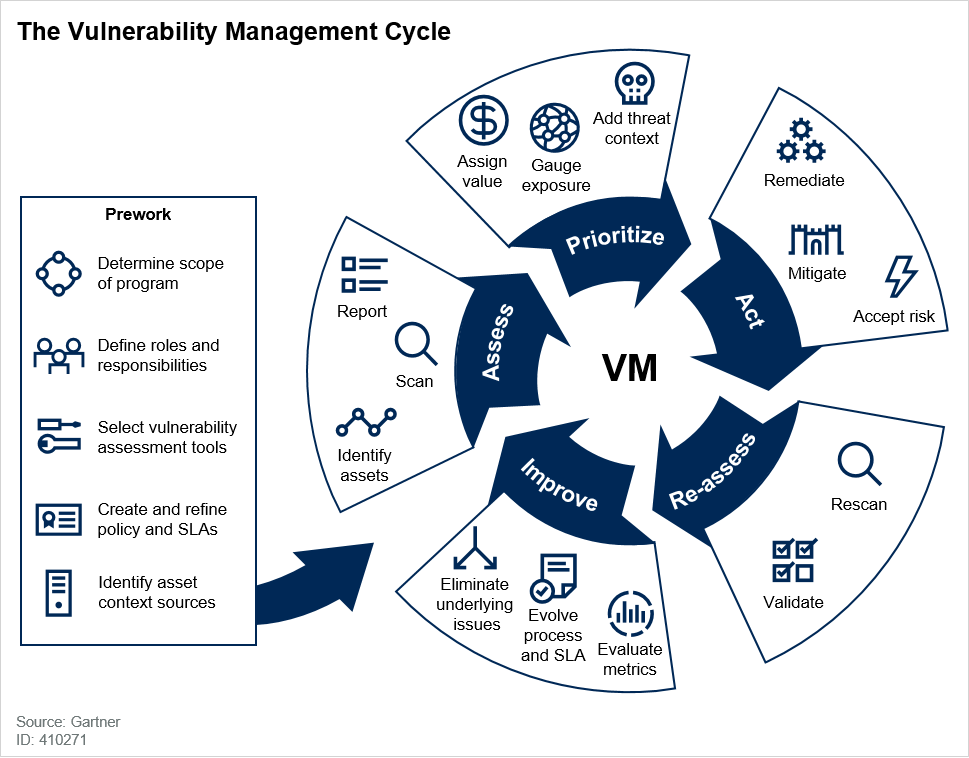

Quais são as etapas do gerenciamento de vulnerabilidades?

Para garantir um ambiente seguro e disponível para a empresa. É preciso seguir algumas etapas para assegurar que todas as possibilidades de risco sejam mapeadas.

- Preparação ou levantamento de ativos

A fase de preparação é a parte que consiste em fazer um levantamento sobre os ativos que serão analisados. Os ativos para gestão de vulnerabilidade correspondem a qualquer recurso de hardware ou software utilizados pela empresa em seu ambiente de TI, ou seja, desde as máquinas e dispositivos usados localmente até aplicações na nuvem. A importância desses ativos levantados é a determinação do que será avaliado e em que ordem isso será feito. Essa classificação é necessária para tornar o processo mais ágil e organizado para a realização das próximas etapas da gestão de vulnerabilidade.

- Realizar escaneamentos de vulnerabilidade

Após a etapa anterior, os dados já foram levantados e já é possível saber quais ativos serão avaliados, agora é o momento de realizar os escaneamento de vulnerabilidade. Esse processo consiste em buscar pontos vulneráveis nos itens relacionados. O scan de vulnerabilidade é feito por meio de ferramentas que realizam uma série de testes capazes de identificar falhas de segurança e de fatores que possam causar a indisponibilidade do ambiente de TI. Finalizando esse processo, é gerado um inventário com todos os ativos analisados, a relação das falhas encontradas e o grau de risco que elas oferecem.

Flávio destacada que é importante realizar esse processo de escaneamento rotineiramente, para proporcionar mais segurança ao ambiente e ter uma visão abrangente da evolução das falhas identificadas.

- Ações de remediação

Como mencionado antes, os scans de vulnerabilidade geram relatórios com os problemas identificados e o grau de risco que eles representam. Esses dados servem de base para a análise e definição de quais ações corretivas são necessárias para resolver as falhas. Sendo assim, é possível identificar qual o grau de criticidade e quais requerem uma ação imediata, quais podem ser considerados como um risco aceito pela empresa e quais terão uma ação para minimizar os riscos apresentados, sem que eles sejam solucionados por completo.

- Tratamento das vulnerabilidades

O último passo dessa lista é o planejamento de tratativa das vulnerabilidades, pois é ela que realmente elimina ou trata as falhas identificadas. O ideal é terminar o prazo máximo, como citado anteriormente de acordo com o grau de risco apresentado, para realizar o tratamento sempre que um problema for encontrado. Assim, podemos planejar como as vulnerabilidades são tratadas e garantir a segurança da informação e a disponibilidade do ambiente. Após a aplicação das correções, é necessário realizar um segundo scan de vulnerabilidade para assegurar que os problemas relacionados foram devidamente eliminados.