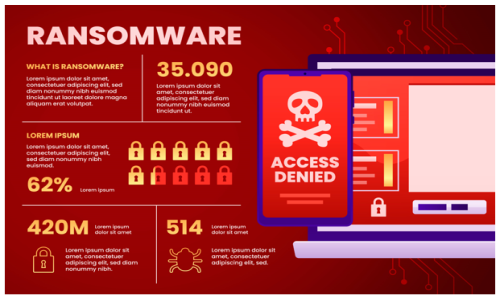

EDR (Endpoint Detection and Response) é uma ferramenta estratégica de cibersegurança que vai muito além do antivírus tradicional. Ele identifica ataques sofisticados, como malware fileless, ransomware, trojans e movimentos laterais dentro da rede, oferecendo detecção comportamental e não apenas baseada em assinaturas conhecidas.

Além disso, permite resposta automatizada em tempo real, isolando endpoints comprometidos ou interrompendo processos suspeitos antes que causem danos. Com isso, a organização ganha visibilidade completa sobre todos os endpoints — PCs, laptops, servidores e dispositivos móveis — registrando atividades e logs detalhados para análise rápida e investigação forense.

O EDR também gera inteligência para prevenção futura, permitindo criar regras e bloqueios mais precisos, além de ajudar a atender requisitos de conformidade, como LGPD, ISO 27001 ou PCI-DSS, mantendo registros detalhados de eventos e ações corretivas.

Um grande diferencial de uma equipe EDR dedicada é a execução da “Activity Analysis Compromise”, que consiste na análise de atividades suspeitas para identificar sinais de um ciberataque. Isso envolve a busca ativa por Indicadores de Comprometimento (IoCs) — evidências que indicam uma possível violação de segurança em sistemas ou redes. Ao identificar rapidamente esses sinais, a equipe consegue interromper ataques em estágio inicial, reduzir impactos, orientar ajustes de regras de proteção e fornecer insights estratégicos para prevenir futuras ameaças. Essa abordagem transforma o EDR de uma ferramenta de monitoramento em um centro de inteligência proativa para a segurança organizacional.

Do ponto de vista do negócio, o EDR traz benefícios claros. Ele reduz riscos financeiros e operacionais, detectando e contendo ameaças rapidamente, evitando perdas com interrupção de serviços, resgates de ransomware ou danos à reputação. Garante continuidade de negócios, mantendo operações seguras e minimizando impactos de incidentes de segurança. Proporciona decisões mais rápidas e informadas, já que oferece visibilidade detalhada para que líderes de TI e executivos priorizem ações estratégicas. Além disso, aumenta a confiança de clientes e parceiros, fortalecendo relacionamentos comerciais e competitividade, e promove eficiência operacional ao automatizar respostas e reduzir intervenções manuais, liberando a equipe de segurança para focar em análises estratégicas e mitigação de ameaças complexas.

Apesar de todos esses benefícios, muitas organizações ainda não exploram o EDR corretamente. É comum proteger apenas alguns endpoints, não integrar o EDR com SOC e SIEM, ignorar logs para análise ou não ajustar regras conforme novas ameaças surgem. Quando bem implementado e gerido, o EDR não é apenas uma ferramenta de proteção, mas um impulsionador de resiliência e vantagem competitiva para o negócio.

Para garantir que o EDR traga todos esses benefícios, algumas boas práticas devem ser seguidas. Inicialmente, recomenda-se implantar o EDR em modo “Detect Only”, monitorando eventos sem realizar ações automáticas, para identificar possíveis conflitos com aplicações críticas. Todos os endpoints devem ser cobertos, incluindo desktops, laptops, servidores e dispositivos móveis. É essencial configurar alertas e integrações com SOC e SIEM para consolidar a visibilidade e permitir respostas rápidas. Além disso, a análise de logs deve ser contínua, com relatórios periódicos para identificar padrões de ataque e ajustar regras de proteção. Treinamentos e conscientização para a equipe de TI e usuários finais também são recomendados, garantindo que todos saibam como reagir a incidentes. Por fim, o EDR deve ser constantemente atualizado e ajustado conforme novas ameaças surgem, mantendo a efetividade da proteção.

Conclusão

A implementação eficaz de um EDR transforma a forma como a organização enxerga e reage às ameaças cibernéticas. Mais do que proteger endpoints, ele oferece visibilidade estratégica, reduz riscos financeiros e operacionais, garante a continuidade dos negócios e fortalece a confiança de clientes e parceiros. Com uma equipe dedicada à Analysis of Compromise e o monitoramento de Indicadores de Comprometimento (IoCs), o EDR se torna um aliado essencial, permitindo que a empresa não apenas se defenda de ataques, mas também ganhe vantagem competitiva e resiliência no ambiente digital cada vez mais desafiador.

Referências e links úteis

Durante as últimas duas décadas, as organizações avançaram muito em arquiteturas de segurança, mas uma constatação persiste, tecnologias e ferramentas, por si só, não garantem resiliência. Os atacantes evoluíram, e o alvo principal deixou de ser apenas vulnerabilidades técnicas para explorar o comportamento humano. Na maior parte das violações atuais, o ponto de entrada não é uma falha sistêmica, mas a manipulação ou o erro de pessoas.

Durante as últimas duas décadas, as organizações avançaram muito em arquiteturas de segurança, mas uma constatação persiste, tecnologias e ferramentas, por si só, não garantem resiliência. Os atacantes evoluíram, e o alvo principal deixou de ser apenas vulnerabilidades técnicas para explorar o comportamento humano. Na maior parte das violações atuais, o ponto de entrada não é uma falha sistêmica, mas a manipulação ou o erro de pessoas.