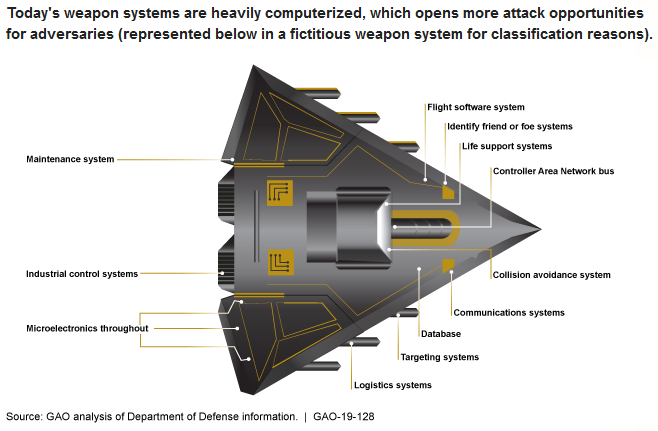

O Escritório de Contabilidade do Governo dos EUA acaba de publicar um novo relatório: "Sistemas de armas de segurança cibernética: DOD apenas começando a lidar com a escala de vulnerabilidades" (resumo aqui). O resultado não será uma surpresa para qualquer um dos meus leitores habituais: eles são vulneráveis.

Do resumo:

Automação e conectividade são facilitadores fundamentais das modernas capacidades militares do DOD. No entanto, eles tornam os sistemas de armas mais vulneráveis a ataques cibernéticos. Embora GAO e outros tenham alertado sobre riscos cibernéticos por décadas, até recentemente, o DOD não priorizava a segurança cibernética de sistemas de armas. Finalmente, o DOD ainda está determinando a melhor forma de lidar com a segurança cibernética de sistemas de armas.

Em testes operacionais, o Departamento de Defesa encontrou rotineiramente vulnerabilidades cibernéticas de missão crítica em sistemas que estavam em desenvolvimento, mas oficiais do programa com quem o GAO se encontrou acreditavam que seus sistemas eram seguros e descartavam alguns resultados de testes como irrealistas. Usando ferramentas e técnicas relativamente simples, os testadores conseguiram assumir o controle dos sistemas e, em grande parte, operam sem serem detectados, em parte devido a problemas básicos, como o gerenciamento inadequado de senhas e as comunicações não criptografadas.

Além disso, as vulnerabilidades que o DOD conhece provavelmente representam uma fração do total de vulnerabilidades devido a limitações de teste. Por exemplo, nem todos os programas foram testados e os testes não refletem toda a gama de ameaças.

É definitivamente mais fácil, e mais barato, ignorar o problema ou fingir que não é grande coisa. Mas isso é provavelmente um erro a longo prazo.